© Thapana_Studio - stock.adobe.com

Warum das Ganze überhaupt?

Welche Methodik zum Schutz von Benutzeranmeldungen dabei mittlerweile häufig anzutreffen ist, ist eine sogenannte Multifaktorauthentifizierung (kurz: MFA), bei welcher die erste Methode zur Anmeldung an einer Ressource wie einem Webportal oder einer Anwendung (häufig die Kombination aus Benutzername und Kennwort) um einen zweiten Faktor ergänzt wird. Beispielsweise ist dies ein sogenanntes One-Time-Password (kurz: OTP), welches dem Benutzer nach der Eingabe des ersten Faktors zugeschickt wird und das er dann zusätzlich eingeben muss.

Hierdurch ist ein bewusster Bruch der Informationsübermittlung geschaffen, denn auch wenn ein potentieller Angreifer an den ersten Faktor (Benutzername und Passwort) gelangt, können Sie sich ohne den zweiten Faktor (welche an den ursprünglichen Benutzer gesendet wird) nicht an der Ressource anmelden.

Wie wurde das bisher umgesetzt?

Um sicherzustellen, dass der zweite Faktor auch den tatsächlichen Endbenutzer erreicht, wird für die Übermittlung solcher OTPs gerne ein Medium verwendet, welches bei den Meisten wohlbekannt und entsprechend verbreitet ist: das Smartphone. Hierbei kann die Information per SMS oder per TOTP App (Time-based One-Time-Password) übermittelt werden. Für letztere Methode ist beispielsweise der Google Authenticator oder der Microsoft Authenticator gängige Praxis.

Welche Probleme haben sich daraus ergeben?

In der Theorie ist die Verwendung solcher OTP Methoden einfach, in der Praxis sieht das allerdings häufig anders aus: so hat nicht jeder Mitarbeiter, der eine MFA einsetzen sollte, auch Zugang zu einem passenden Smartphone (schon allein aus Kostengründen, falls dieses von der Firma bereitgestellt wird), hat nicht die nötigen Kenntnisse, damit umzugehen oder vielleicht auch einfach keinen Mobilfunkvertrag, sodass die Informationen auch von überall aus zugängig ist.

Was ist die Lösung?

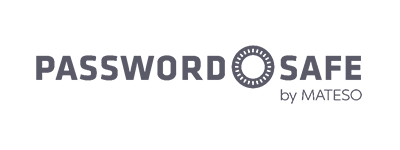

Der Identitiy Manager Password Safe der Firma Mateso (Hersteller von Passwortmanagementlösungen aus der Nähe von Augsburg, seit über 20 Jahren) bietet beim Anlegen eines Datensatzes die Option, zusätzlich zu gängigen Informationen wie Benutzername, Passwort oder Webseite, auch ein OTP einzutragen. Dies funktioniert intuitiv über die Eingabemaske, wo das Secret des Dienstes eingetragen wird, für den die MFA eingerichtet werden soll:

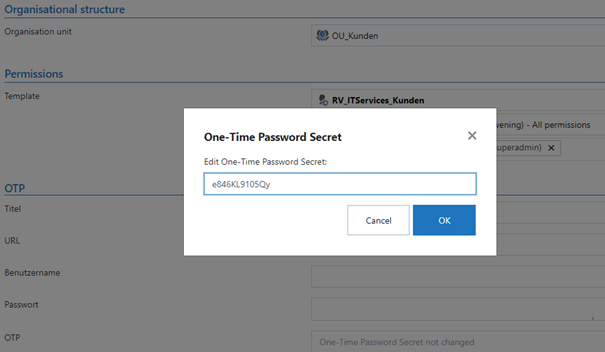

Im Nachgang kann das OTP dann bequem angezeigt und an die richtige Stelle kopiert werden:

Dies kann auch automatisiert über Hotkeys oder per Eintragung über ein Browseraddon erfolgen.

Die Verwendung eines Passwortmanagers wie Password Safe hat darüber hinaus den Vorteil, dass ein solcher Datensatz nicht nur für die persönliche Verwendung eingerichtet werden, sondern auch mit zusätzlich berechtigten Personen des Unternehmens geteilt werden kann – und das mit wenigen Mausklicks!

Was schließen wir daraus?

Soll die Sicherheit der Anmeldung von Benutzerkonten auf den aktuellen Standard gebracht werden (was aufgrund der immer weiter steigenden Anzahl von Security Breaches dringend empfohlen ist), ist der Umstieg auf MFA, wo immer möglich, eine empfehlenswerte Variante.

Hierfür bietet sich eine Verwaltung von OTP über eine Lösung wie den Password Safe an – im Bedarfsfall auch als Ergänzung zu einer bestehenden Umsetzung über ein Smartphone!

Benötigen Sie Unterstützung oder Beratung zum Thema Passwort-Management? Dann wenden Sie sich gerne an unser Support-Team.